27 maart 2026

Door Akif Gumussu

Eigenaar Aquive Media & Full stack developer

Magento 2 gehackt? Zo herstel je je webshop en voorkom je herinfectie

Dit artikel is in maart 2026 herschreven i.v.m. de recente lekken en aanvallen op magento 2.

In de praktijk ontstaat een Magento 2 hack zelden zomaar. Meestal ligt de oorzaak bij verouderde software, kwetsbare extensies of een onveilige serverconfiguratie. Wie alleen zichtbare malware verwijdert zonder de onderliggende oorzaak aan te pakken, loopt een groot risico dat de webshop opnieuw wordt geïnfecteerd.

Wij hebben recent meerdere Magento 2 webshops opgeschoond na een compromis. Wat daarbij steeds opvalt, is dat succesvol herstel altijd uit dezelfde drie stappen bestaat: eerst achterhaal je hoe de hack is ontstaan, daarna los je het lek op en pas daarna verwijder je de infectie volledig. Dat klinkt eenvoudig, maar in de praktijk vraagt het veel nauwkeurigheid. Een kleine fout is vaak genoeg om een backdoor of ongewenste toegang over het hoofd te zien.

💡TIP: Gebruik onze handige checklist onderaan dit artikel, zodat je geen stappen mist!

Wat doe je na een Magento 2 hack?

Wat doe je na een Magento 2 hack?

Na een hack is de verleiding groot om direct bestanden te verwijderen of een back-up terug te zetten. Toch is dat meestal niet de beste eerste stap. Zolang het lek nog openstaat, kan een aanvaller direct opnieuw toegang krijgen. Daarom begint goed herstel altijd met onderzoek. Je wilt weten via welke ingang de aanvaller binnenkwam, welke onderdelen zijn aangepast en of er ook toegang tot de database, adminomgeving of server is geweest.

Een Magento 2 hack herstellen betekent daarom meer dan alleen malware verwijderen. Je moet ook controleren of de Magento core up-to-date is, of geïnstalleerde extensies veilig zijn, of de server correct is ingericht en of er geen vergeten omgevingen zoals dev, staging of oude back-ups online staan. Juist die vergeten kopieën vormen regelmatig een zwakke plek.

Hoe ontstaat een Magento hack meestal?

De oorzaak ligt in de meeste gevallen bij één van drie punten:

- een verouderde Magento-versie,

- een onveilige of niet meer onderhouden extensie,

- een onvoldoende beveiligde server.

Ook verkeerde bestandsrechten, oude PHP-versies en onnodige toegangen via SSH, FTP of het adminpaneel vergroten het risico aanzienlijk.

In sommige situaties ligt de oorzaak zelfs buiten Magento zelf. Denk aan andere software op dezelfde server, zoals een verouderde WordPress-installatie. Een compromitteerde serveromgeving maakt het voor aanvallers mogelijk om vanuit één kwetsbaar onderdeel door te bewegen naar de webshop. Daarom moet je bij incidentonderzoek altijd breder kijken dan alleen de Magento-codebase.

1. Hoe achterhaal je de oorzaak van een Magento 2 hack?

De oorzaak achterhalen begint met een combinatie van security scans, serveranalyse en versiecontrole. Je wilt niet alleen weten óf er malware aanwezig is, maar ook waar die zich bevindt en welke kwetsbaarheid waarschijnlijk is misbruikt. (Wij gebruiken hiervoor de Sansec eComscan voor infecties en kwetsbaarheden).

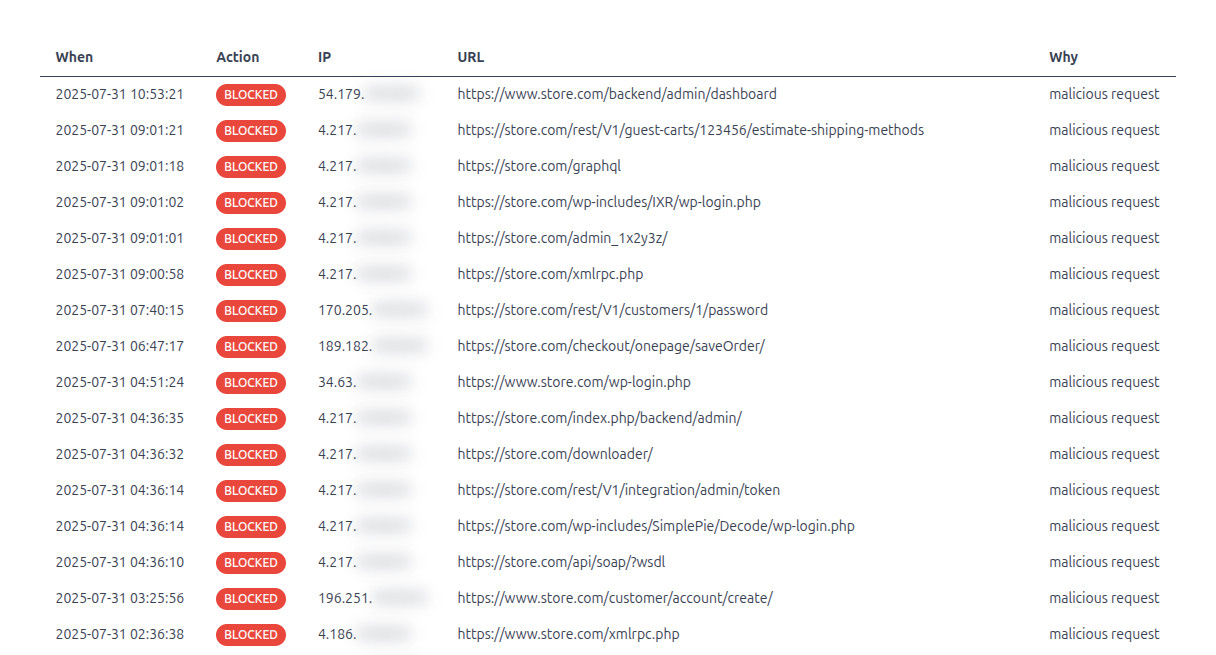

Controleer daarom zeker de serverlogs op afwijkende verzoeken, verdachte POST-requests, onverwachte uploads en vreemde cron-activiteit. Bekijk daarnaast ook de Magento-logs op eigenaardigheden, zoals foutmeldingen rond onbekende modules, plotselinge wijzigingen in configuratie of verdachte admin-activiteiten.

Controleer vervolgens of de webshop draait op de laatste security release en of alle afhankelijkheden via Composer actueel zijn. Ook extensies verdienen hier extra aandacht: één verouderde module kan genoeg zijn om de hele shop kwetsbaar te maken.

2. Eerst het lek dichten, daarna pas opschonen

Een veelgemaakte fout na een Magento hack is te snel beginnen met schoonmaken. Dat voelt logisch, maar is juist precies de verkeerde volgorde. Als het beveiligingslek nog openstaat, keert de infectie vaak direct terug. Daarom moet je eerst zorgen dat de oorzaak is weggenomen.

Dat betekent concreet dat je de Magento core bijwerkt naar de laatste veilige versie of patch release, alle extensies controleert en verdachte of ongebruikte modules volledig verwijdert. Daarnaast moet je nagaan of de server draait op een ondersteunde PHP-versie en of bestands- en maprechten correct zijn ingesteld. Beperk waar mogelijk ook de toegang tot admin en server, bijvoorbeeld via IP-restricties of extra authenticatie.

3. Magento 2 opschonen na een hack

Het daadwerkelijke opschonen is vaak het meest arbeidsintensieve deel. De infectie kan zichtbaar zijn, maar ook verstopt zitten in maatwerkcode, JavaScript, databasevelden of verborgen scripts. Daarom moet je systematisch werken.

Begin bij de bestanden. Controleer op aangepaste PHP-, PHTML- en JavaScript-bestanden en let extra goed op onbekende bestanden in mappen zoals pub, var en generated. Ook verborgen scripts, cronjobs en ongebruikelijke wijzigingen in maatwerkmodules verdienen aandacht. Werk je met Git, dan geven git status en git log vaak snel inzicht in bestanden die onverwacht zijn aangepast.

Daarna volgt de database. Hier worden regelmatig kwaadaardige scripts gevonden in CMS-pagina’s, CMS-blocks of configuratievelden. Controleer ook of er onbekende adminaccounts zijn aangemaakt of dat bestaande accounts ongeautoriseerd zijn gewijzigd. Juist database-injecties worden in snelle opschoningen vaak gemist.

Bij twijfel over de integriteit van core-bestanden is het verstandig om de Magento core opnieuw te installeren of de volledige codebase opnieuw te deployen via Composer. Onbekende bestanden kun je verwijderen of eerst grondig analyseren. Bij de database geldt dat je per veld moet beoordelen wat legitiem is en wat schadelijke code bevat.

4. Reset alle toegangen na een compromis

Na een Magento 2 hack moet je ervan uitgaan dat gegevens of toegangen zijn buitgemaakt. Alleen malware verwijderen is daarom niet genoeg. Verander in ieder geval alle adminwachtwoorden, pas het databasewachtwoord aan, vervang SSH- en FTP-toegang en genereer API-sleutels opnieuw.

Aanvullend is het verstandig om de admin-URL te wijzigen en two-factor authentication in te schakelen. Zo verklein je de kans dat oude toegangen of gelekte inloggegevens opnieuw gebruikt kunnen worden.

5. Vergeet de afronding niet

Na het opschonen moet je de webshop technisch correct afronden. Denk aan het legen van de cache bin/magento cache:flush, het opnieuw compileren van de code bin/magento setup:di:compile en het deployen van static content bin/magento setup:static-content:deploy. In sommige gevallen is het zelfs beter om de volledige codebase schoon opnieuw uit te rollen in plaats van alleen losse onderdelen te vervangen.

Controleer daarnaast altijd of er geen oude kopieën van de shop online staan, zoals dev, test, backup of staging. Deze omgevingen worden vaak vergeten, terwijl ze voor aanvallers juist een makkelijke ingang vormen.

Wat zijn de gevolgen van een Magento hack?

De impact van een hack gaat vrijwel altijd verder dan alleen technische schade. Betaalprocessen kunnen worden verstoord, klantgegevens kunnen zijn buitgemaakt en malware of spam kan leiden tot SEO-schade en reputatieverlies. In ernstigere gevallen volgen extra audits, strengere controles van betaalpartners of juridische verplichtingen rond een mogelijk datalek.

Daarom is snelheid belangrijk, maar zorgvuldigheid nog meer. Een halve oplossing kost uiteindelijk vaak meer dan een goed uitgevoerde herstelactie.

Voorkomen is beter dan herstellen

Wie Magento webshops beheert, doet er verstandig aan preventie serieus te nemen. Houd Magento en extensies up-to-date, voer frequente malware scans uit, monitor logs actief en beperk het aantal geïnstalleerde extensies tot wat echt nodig is. Goede hosting, correct serverbeheer en periodieke security controles maken daarbij een groot verschil.

Preventie is in vrijwel alle gevallen goedkoper dan herstel. Niet alleen omdat een hack directe schade veroorzaakt, maar ook omdat downtime, reputatieschade en verlies van vertrouwen vaak veel duurder zijn dan de technische opschoning zelf. Zorg dus ook voor een betrouwbare partner voor jouw Magento webshop beheer.

Onze aanpak

Onze aanpak

Wij zorgen ervoor dat Magento 2 webshops veilig en stabiel blijven:

- Continue monitoring van security

- Automatische scans op kwetsbaarheden

- Beheer van updates en patches

- Directe actie bij incidenten

Zo voorkom je problemen voordat ze impact hebben.

Hulp nodig?

Twijfel je of je Magento 2 shop veilig is of wil je zekerheid na een hack? Neem contact met ons op. We helpen je snel en zorgen dat alles grondig wordt opgelost. Bekijk hieronder nog onze stap voor stap checklist, zodat je niets vergeet!

✅ Checklist: Magento 2 opschonen en beveiligen na een hack

Gebruik deze checklist om gestructureerd te controleren of je na een Magento 2 hack geen belangrijke stap overslaat. De volgorde is bewust gekozen: eerst onderzoek, dan lek dichten, daarna opschonen en pas daarna opnieuw live gaan.

1. Directe eerste acties

- Bepaal of de webshop online kan blijven of tijdelijk offline moet

- Maak een back-up of forensische kopie van bestanden en database vóór grote wijzigingen

- Leg vast wat de eerste signalen van de hack waren

- Noteer welke systemen geraakt lijken te zijn: webshop, server, database, admin, betaalomgeving of e-mail

- Beperk direct toegang tot admin, SSH, FTP en andere beheerkanalen waar nodig

2. Onderzoek hoe de hack is ontstaan

- Controleer welke Magento versie actief is

- Controleer of de laatste security patches zijn geïnstalleerd

- Controleer alle extensies op veroudering, bekende kwetsbaarheden en verdachte herkomst

- Onderzoek of er andere applicaties op de server draaien, zoals WordPress of oude tools

- Bekijk serverlogs op verdachte requests, uploads, cron-activiteit en loginpogingen

- Bekijk Magento logs op afwijkingen, errors en verdachte wijzigingen

- Controleer Composer dependencies en versies

- Voer een security scan uit op bestanden en bekende infecties

3. Dicht eerst het lek

- Update Magento core naar de laatste veilige versie of patch release

- Update alle extensies die nog gebruikt worden

- Verwijder ongebruikte extensies volledig

- Verwijder verdachte of onbekende modules

- Controleer of de server op een ondersteunde PHP-versie draait

- Controleer bestands- en maprechten

- Beperk toegang tot admin waar mogelijk, bijvoorbeeld via IP-restricties of extra authenticatie

- Controleer of cronjobs legitiem zijn

- Controleer of er geen onbekende servergebruikers, shell-toegang of extra services actief zijn

4. Controleer de volledige codebase

- Controleer gewijzigde bestanden met Git als dat beschikbaar is

- Vergelijk core-bestanden met een schone Magento-installatie

- Controleer op onbekende PHP-, PHTML- en JavaScript-bestanden

- Controleer extra goed de mappen

pub,var,generated,appen maatwerkmodules - Zoek naar obfuscated code, base64-constructies, eval-gebruik en verborgen includes

- Zoek naar recente bestandswijzigingen op de server

- Controleer op onbekende cronjobs, scheduled tasks of scripts buiten Magento

5. Controleer de database

- Controleer CMS-pagina’s en CMS-blocks op ongewenste scripts

- Controleer configuratievelden op geïnjecteerde code

- Controleer checkout-, template- en trackinggerelateerde velden extra zorgvuldig

- Controleer op onbekende admin gebruikers

- Controleer of bestaande admin accounts zijn aangepast

- Verwijder kwaadaardige scripts en ongewenste inhoud uit verdachte records

- Controleer of er geen kwaadaardige redirects of externe scripts zijn toegevoegd

6. Controleer de adminomgeving

- Controleer alle adminaccounts op naam, e-mailadres, rol en laatste activiteit

- Verwijder accounts die je niet herkent

- Controleer rechten en rollen van bestaande accounts

- Controleer of 2FA correct is ingeschakeld

- Wijzig de admin URL als extra verdedigingslaag

7. Reset alle toegangen

- Wijzig alle Magento admin wachtwoorden

- Wijzig database wachtwoorden

- Vervang SSH-toegang

- Vervang FTP of SFTP toegang

- Reset hostingpaneel of serverbeheeraccounts indien relevant

- Genereer API-sleutels opnieuw

- Controleer integraties met externe systemen op tokens of geheime sleutels

- Forceer waar mogelijk een herauthenticatie van beheerders en integraties

8. Controleer op vergeten omgevingen

- Controleer of er oude omgevingen bestaan zoals

dev,test,backupofstaging - Controleer subdomeinen en oude deployments

- Controleer of oude kopieën van de codebase publiek bereikbaar zijn

- Sluit, verwijder of beveilig vergeten omgevingen direct

- Controleer back-ups op bereikbaarheid via web of server

9. Herstel en afronding

- Verwijder of vervang geïnfecteerde bestanden

- Herinstalleer Magento core bestanden bij twijfel via Composer

- Deploy de codebase opnieuw als integriteit niet zeker is

- Flush de cache

- Compileer de code opnieuw

- Deploy static content opnieuw

- Controleer of cron, indexers en caches correct functioneren

- Test frontend, checkout, admin, extensies en integraties

10. Controleer of de webshop echt schoon is

- Voer opnieuw een malware- en securityscan uit

- Controleer of verdachte bestanden niet terugkomen

- Controleer of er geen nieuwe adminaccounts verschijnen

- Controleer of logs schoon blijven na livegang

- Controleer of er geen redirects, spamcontent of vreemde scripts actief zijn

- Test formulieren, checkout en betaalmethoden op afwijkend gedrag

11. Beoordeel impact en meldplicht

- Beoordeel of klantgegevens mogelijk zijn ingezien of buitgemaakt

- Controleer of betaalgegevens of sessiegegevens risico hebben gelopen

- Beoordeel of sprake kan zijn van een datalek

- Documenteer bevindingen en genomen maatregelen

- Beoordeel of klanten, partners of toezichthouders geïnformeerd moeten worden

- Stem dit indien nodig af met juridische of privacyspecialisten

12. Voorkom herinfectie

- Zorg dat Magento, extensies en server structureel worden bijgehouden

- Beperk het aantal extensies tot wat echt nodig is

- Plan periodieke security controles

- Voer frequente malware scans uit

- Monitor logs actief

- Gebruik sterke authenticatie en 2FA

- Werk met goede hosting en veilige serverconfiguraties

- Controleer periodiek of oude omgevingen opnieuw zijn ontstaan

- Leg een incidentproces vast voor toekomstige beveiligingsproblemen

FAQ

Veelgestelde vragen over Magento hack.

Signalen zijn onder meer onbekende admin accounts, vreemde JavaScript of PHP-bestanden, spam in CMS-pagina’s, verdachte redirects, pieken in serverbelasting, gewijzigde checkout-functionaliteit of meldingen van klanten over vreemde betalingen. Ook malware in pub, var of generated is een veelvoorkomend teken.

Nee, dat is risicovol. Als je alleen malware verwijdert maar het oorspronkelijke lek open blijft staan, is de kans groot dat de webshop opnieuw wordt geïnfecteerd. Daarom moet je altijd eerst de oorzaak achterhalen en dichten, en pas daarna volledig opschonen.

Nee. Een update dicht vaak bekende kwetsbaarheden, maar verwijdert geen malware, backdoors, geïnfecteerde database-inhoud of ongewenste admin accounts. Een update is dus belangrijk, maar alleen effectief als onderdeel van een volledig herstelproces.

Vaak worden oude omgevingen zoals dev, staging, test of oude back-ups vergeten. Ook cronjobs, verborgen scripts, API-sleutels, servergebruikers en database-injecties blijven regelmatig ongemerkt aanwezig. Juist die vergeten onderdelen zorgen vaak voor een herinfectie.

Zet eerst de situatie veilig: onderzoek de oorzaak, sluit het lek, reset alle toegangen, controleer admin accounts, scan bestanden en database, en verwijder daarna pas de infectie. Wacht ook niet te lang, want een compromis kan leiden tot datalekken, SEO-schade en problemen met betaalproviders.

De kosten hangen af van de ernst van de infectie en de complexiteit van de webshop. Een eenvoudige opschoning is iets anders dan een compromis waarbij ook de database, extensies, server of betaalintegraties zijn geraakt. In de praktijk hangen de kosten meestal af van onderzoek, het dichten van het lek, het verwijderen van malware, het controleren van de database en het resetten van alle toegangen. Hoe langer je wacht, hoe groter de schade en hoe hoger de herstelkosten meestal worden.

Dat verschilt per situatie. Een relatief beperkte besmetting kan soms binnen enkele uren worden aangepakt, maar een grondig herstel duurt vaak langer omdat je niet alleen moet opschonen, maar ook de oorzaak moet achterhalen en het lek definitief moet sluiten. Zeker bij maatwerkshops, meerdere extensies of serverproblemen loopt dit snel op. Snel herstellen is belangrijk, maar zorgvuldig herstellen is nog belangrijker om herinfectie te voorkomen.

Dat kan noodzakelijk zijn, vooral als er mogelijk klantgegevens zijn buitgemaakt of misbruikt. Denk aan namen, adressen, e-mailadressen, bestelgegevens of betaalgerelateerde informatie. In dat geval spelen ook wettelijke verplichtingen mee, zoals het beoordelen van een mogelijk datalek. Het is verstandig om dit direct juridisch en technisch goed te laten beoordelen, zodat je weet of en hoe je klanten moet informeren.

Akif Gumussu (Eigenaar Aquive Media & Full stack developer)

27 maart 2026

Met meer dan 15 jaar ervaring in de e-commerce sector is Akif een ervaren E-commerce expert. Begonnen in 2007 tijdens zijn studie en sindsdien heeft zijn vaardigheden verfijnd en uitgebreid.

Hij heeft de uitdagingen van het runnen van een webshop persoonlijk ervaren. Deze hands-on ervaring geeft hem een uniek inzicht in de praktische pijnpunten van e-commerce ondernemers.